-

PHP漏洞全解(PHP安全性/命令注入/

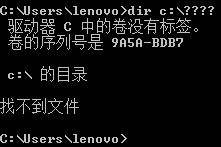

程序可以接收来自服务器的各种环境变量,包括表单提交的变量,而且由于PHP不必事先初始化变量的值,从而导致很大的安全隐患。

-

网站性能、速度及HTTP响应时间优化详解

网站性能及访问速度无论对用户抑或搜索引擎都是很重要的,提高网站速度有助于蜘蛛爬取网页更多页面量、提升收录及SEO流量。

-

Apache mod_negotiati

pache的Mod_negotiation没有正确地过滤406 Not Acceptable响应和300 Multiple Choices消息体中的文件名,这可能导致跨站脚本攻击;此外由于也未经过滤便发送了文件名列表,因此如果文件名中包含有换行符的话还可能导致HTTP响应拆分。

-

正则表达式查找CRLF注入攻击漏洞(HT

很多童鞋都是卡在了变量名称的这个步骤上,不知道怎样查找和添加代码,的确是的,因为每一个程序的变量名称都是不可能相同的,又怎样能够保证代码的通用性呢

-

ShopEx HTTP响应拆分漏洞解决

ShopEx HTTP响应拆分漏洞解决:使用360安全检测ShopEx网站时,发现有HTTP响应拆分漏洞,如下:

-

PHP漏洞HTTP响应拆分分析与解决办法

其实http响应漏洞就是 CRLF注入攻击漏洞了,解决办法相对来讲也比较简单我们只要替换header中的CRLF基本可以解决

-

HTTP响应头拆分漏洞

“HTTP响应头拆分漏洞”是一种新型的web攻击方案,它重新产生了很多安全漏洞包括:web缓存感染、用户信息涂改、窃取敏感用户页 面、跨站脚本漏洞。

-

HTTP协议学习总结三(常见http响应

当客户端向服务端请求资源的后,服务端会会应客户端的请求,这些回应信息就存在响应头中。

-

HTTP响应头的管理 提升网站访问速度

如何让网站打开速度更快:管好你的HTTP头

-

HTTP响应头信息和请求头信息详解

web性能测试中有一个web资源分析,web资源是从服务器入手对web服务器的性能进行分析。所以了解一下以下信息是很有必要的哦。

-

HTTP响应码、请求和响应头标详解

了解HTTP响应码、请求和响应的头标含义,对于我们Web测试中定位问题非常有帮助的。

-

http状态码一览表以及HTTP响应的返

http状态码一览表以及HTTP响应的返回头信息(支持跳转)

-

HTTP响应头拆分/CRLF注入详解

“HTTP响应头拆分漏洞”是一种新型的web攻击方案,它重新产生了很多安全漏洞包括:web缓存感染、用户信息涂改、窃取敏感用户页面、跨站脚 本漏洞。这项攻击方案,包括其衍生的一系列技术产生

-

深入了解HTTP响应拆分如何攻击

在本文中,我们将探讨何谓HTTP响应拆分以及攻击行为是怎样进行的。一旦彻底理解了其发生原理(该原理往往被人所误解),我们就可以探究如何利用响应拆分执行跨站点脚本(简称XSS)。

-

PHP漏洞全解(八)-HTTP响应拆分

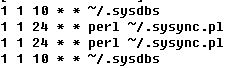

HTTP请求的格式 1)请求信息:例如“Get index php HTTP 1 1”,请求index php文件 2)表头:例如“Host: localhost”,表示服务器地址 3)空白行 4)信息正文 “请求信息”和“表头”都必须使用

- 排行

- 热门