勒索病毒加密办法

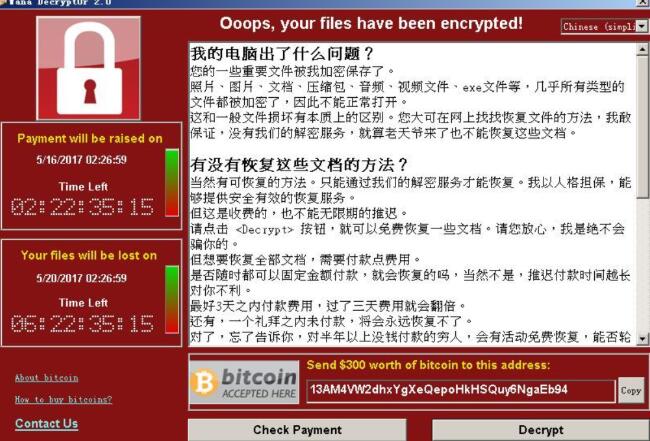

众所周知,受害者机器在感染勒索病毒后,一般情况下勒索病毒只需要加密文件的头部1024或2048个字节,因为文件格式,关键数据结构等都是写在头部,所以勒索病毒加密的速度通常会很快,首要加密包含 Word、Excel、PPT、文档、图片、压缩包、数据库、源码等等,通常会要求用户支付赎金才能够解密相关数据,如下图为wana cry的勒索界面,那勒索病毒常用的加密算法什么呢,为什么咱们通常在无法支付赎金的情况下无法对数据进行解密呢,接下来进行顺次探求。

?

二、常用的加密算法

勒索病毒通常选用对称加密技术和非对称加密技术相结合的办法来完结对用户文件加密宽和密密钥的保管,通常将高档加密规范(Advanced Encryption Standard,AES)与RSA算法相结合。公开密钥密码体制 要求密钥成对出现,一个用于加密,另一个用于解密,并且不行能从其间一个推导出另一个。

1、对称加密算法及AES

对称加密算法运用的加密密钥宽和密密钥为同一密钥。在对称加密算法中,数据明文被发送者经过运用加密密钥和加密算法进行加密后,将密文发给接收者,接收者运用加密密钥及加密算法的逆运算进行解密,取得明文。

高档加密规范(Advanced Encryption Standard,AES),是对称加密算法在计算机加密运用场景中较为广泛、成熟的一种加密办法。它的加密进程首要包含“字节代换”“行位移”“列混合”“轮密钥加”四步,经过运用密钥轮对明文进行逐轮加密完结密文的可靠性。在勒索病毒的作业进程中, AES通常被用作对计算机文件进行“劫持”加密,是加密进程中的榜首把锁。

2、非对称加密算法及RSA

非对称加密算法的加密密钥与解密密钥是不同的,通常分别称为“公钥”和“私钥”。在非对称加密算法中,依据密钥生成算法能够生成两个有必定关联性但相互之间难以推导的密钥对。将“公钥”发布给发送者,而“私钥”由接收者保留。发送者运用“公钥”经过加密算法对明文加密后,仅需将加密后的密文发给接收者,接收者运用“私钥”经过解密算法对密文进行解密还原。非对称加密算法的长处在于很好地保护了“私钥”,增强加密的可靠性。

RSA算法是计算机加密运用场景中非对称加密算法运用比较广泛的一种,其经过生成两个极大素数,经过运用欧拉函数、欧几里得算法分別获取“公钥”和“私钥”所需相应元素,对明文或密文运用“公钥”或“私钥”分块进行幂运算和取模运算,以完结加密或解密。同时,对极大整数做因数分化的数学难题决定了RSA算法的可靠性。有研究表明,在当前普通计算机性能条件下,破解1 024位RSA密钥耗时约两年,破解2 048位(十进制256位)密钥耗时需80年,而大大都勒索病毒选用RSA算法生成的密钥长度为2 048位[2]。

三、部分病毒加密办法

1、Wannacry

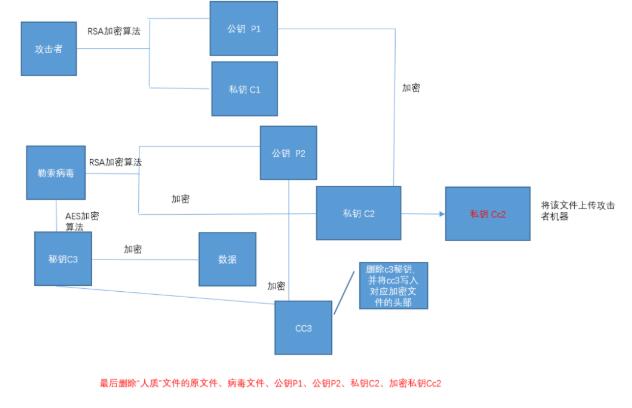

采纳两级根据2048位RSA算法的非对称加密办法,和一级根据128位AES的对称加密办法完结对受害者计算机文件的“劫持”进程,具体如下。

(1)病毒作者预先运用RSA算法生成密钥对(私钥C1和公钥P1),将私钥C1保存,以用作受害者支付赎金后发给受害者的解密密钥;将公钥P1放置于勒索病毒内,跟从勒索病毒感染受害者计算机。

(2)勒索病毒成功入侵受害者计算机后,生成互斥副本保证仅感染受害者计算机一次后,病毒将被删去,并遍历受害者计算机文件目录。

(3)勒索病毒运用RSA算法生成密钥对(私钥C2和公钥P2),并运用进程1生成的公钥P1对私钥C2进行加密生成加密私钥Cc2,并将Cc2上传至病毒作者计算机。

(4)勒索病毒运用AES算法依据进程1遍历目录的文件数量生成相应数量密钥C3,各密钥C3不相同;运用密钥C3按照遍历的目录对用户文件进行加密,生成“人质”文件。

(5)勒索病毒运用公鑰P2对不同的私钥C3进行加密生成不同的加密私钥Cc3,并删去密钥C3。

(6)将各Cc3写入对应“人质”文件的文件头位置,生成新的“人质”文件。

(7)删去“人质”文件的原文件、病毒文件、公钥P1、公钥P2、私钥C2、加密私钥Cc2。

对应的解密进程:

(1)支付赎金获取私钥c2;

(2)运用私钥C2解密CC3获取私钥C3;

(3)运用C3对加密的数据进行解密;

2、Locky

Locky勒索软件是另一款需要从C&C服务器申请公钥的勒索软件,是2016年 2月开端传播,由于Locky需要从攻击者的C&C服务器申请公钥,而 C&C 服务器很快就挂掉了,使Locky无法与其C&C服务器进行通信,导致无法申请到密钥。Locky勒索软件选用RSA算法和AES算法作为其加密算法

(1)RSA算法用于加密随机生成的AES密钥,RSA 算法的公钥在Locky勒索软件运转时从攻击者C&C服务器中获取;

(2)AES 算法用于加密受害者的用户文件,其首要由 aesenc指令完结,该指令具有较高的执行效率:

解密进程:

首要需要从攻击者C&C服务器中拿到RSA私钥,用于解密 AES密钥,从而运用AES密钥完结用户文件的解密作业即可;

3、Petya

Petya勒索软件的加密算法,可简述为ECDH算法和SALSA20算法。其间, ECDH算法选用secp192k1曲线,用于加密SALSA20算法的密钥;

SALSA20算法用于加密主文件表,该算法运转在操作系统引导之前的16位环境之中;

当完结上述加密进程之后,程序会显示出其勒索页面并索要赎金。

解密进程:

Petya勒索软件的解密算法仅包含一步,即从攻击者C&C服务器中拿到SALSA20的密钥,用之解密主文件表,终究将引导区还原为正常引导,即可完结其解密流程。

4、Unlock92

Unlock92勒索软件选用的勒索软件为两次RSA算法,每个Unlock92勒索软件都内置一个 RSA公钥;

该公钥用于加密一个随机生成的RSA私密。而这个随机生成的RSA公私密钥对,用于加密用户的悉数个人文件:

由于RSA算法运转速率较慢,Unlock92的作者并未对完好的用户文件悉数进行加密,而是挑选每个用户文件的前 0x300字节进行加密。

解密进程:

从攻击者手中拿到对应于样本内置RSA公钥的私钥,然后经过拿到的私钥解密随机 RSA私钥,终究用解密的来的RSA私钥解密用户文件即可;

四、小结

勒索病毒经过AES加密算法生成密钥对计算机源文件进行加密,并将AES密钥保存在本地,正常情况下受害者找出该密钥则能够完结对文件的解密,而勒索病毒作者为了保证该密钥不被用户运用,挑选了双层RSA加密算法完结对该密钥的再次加密,并保留终究一层RSA算法的私钥在病毒作者计算机内,终究使得解密密钥与受害者完全隔离。

经过对勒索病毒的加密算法进行分析可发现,攻击者基本是选用二层甚至是三层加密办法,在加密结束后会删去计算机上产生的私钥、源文件、病毒文件等,大都的病毒选用RSA加密算法,RSA算法破解的难点首要是根据大整数因子分化的困难性上。也就是说,在没有处理因子分化问题的情况下可能处理RSA问题,因而RSA算法并不是完全根据大整数因子分化的困难性上的。根据秘钥破解的难度可选用如下措施规避危险:

在遭受勒索病毒后,可测验若经过数据康复技术来康复看能否康复删去的私钥或相关文件,或许能够完结加密文件的解密操作,挽回损失;

已对重要数据常常采纳离机备份;

毒用户能够运用安全厂商发布的渠道或工具来对加密文件进行解密操作。能够启发人们的是,受害者可将中毒文件暂时封存,待密钥破解或发布后,再进行解密康复。

- 上一篇:一套系统多套用户安全系统该怎么办

- 下一篇:pdf解密,pdf文件加密了如何免除?

- 文章

- 推荐

- 热门新闻