-

对数据库名更改防下载的再分析

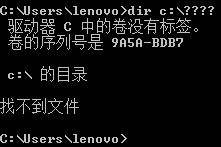

昨天不知道是在哪里看到一篇文章(大概是在幻影旅团或者是一个安全爱好者的BLOG上),说的是利用文件名来方法数据库下载,里面说的好象是在文件名中加上"%",这样IE就会请求一个不存在的文件,呵呵。想法是挺不错的。 记得最早在小凤居上

-

防范SQL注入式攻击JS版本

SQL注入式攻击是利用是指利用设计上的漏洞,在目标服务器上运行Sql命令以及进行其他方式的攻击 动态生成Sql命令时没有对用户输入的数据进行验证是Sql注入攻击得逞的主要原因。 比如: 如果你的查询语句是select * from admin where usern

-

ASP.NET 中如何防范SQL注入式攻

一、什么是SQL注入式攻击? 所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令,或作为存储

-

URL编码与SQL注射

作者:lake2 来自:http://blog.csdn.net/lake2 说到url编码,你或许会想起N年前的url编码漏洞。可惜我是"生不逢时"啊,我接触网络时,那个漏洞早就绝迹咯。 言归正传,URL 编码是什么东东呢?看看我从网上抄的定义: 引用: url

-

php Injection库总结

or 1=1 or 1=1 /* %23 and password=mypass id=-1 union select 1,1,1 id=-1 union select char(97),char(97),char(97) id=1 union select 1,1,1 from members id=1 union select 1,1,1 from admin id=1 union select 1,1,1 fr

-

ACCESS-SQL注入攻击

很多朋友在ACCESS下进行SQL注入攻击的时候,总会抱怨:ACCESS功能太弱了,没有注释符、不支持多语句查询...另一方面,很多程序员在使用ACCESS做数据库写程序时,往往只对那些对敏感表的操作代码执行严格审查,而其他一些表的操作代码就很

-

不需xp_cmdshell支持在有注入漏

我发现即使xp_cmdshell不可用了,还是有可能在服务器上运行CMD并得到回显结果的,这里要用到SQL服务器另外的几个系统存储过程:sp_OACreate,sp_OAGetProperty和sp_OAMethod。前提是服务器上的Wscript.shell和Scripting.FileSystemObject

-

两个php论坛sql注入漏洞及测试方法

一.phpBB远程任意SQL注入漏洞 受影响系统: phpBB Group phpBB 2.0.9phpBB Group phpBB 2.0.8 aphpBB Group phpBB 2.0.8phpBB Group phpBB 2.0.7phpBB Group phpBB 2.0.6 dphpBB Group phpBB 2.0.6 cphpBB Group phpBB 2.0.6phpBB Gr

-

PHP注射一路小跑..

php注射库 or 1=1 or 1=1 /* %23 and password=mypass id=-1 union select 1,1,1 id=-1 union select char(97),char(97),char(97) id=1 union select 1,1,1 from members id=1 union select 1,1,1 from admin id=1 union select 1,1,1

-

国外的MYSQL注入教程

(来自Projectmoose第4月杂志) [] - [ 1 - Simple SQL Security by Netjester. ] - [] Contact: netjester@zoite.net / irc.zoite.net I dont know about you, oh most knowledgable of SQL users, but when I learnt how to build a

-

NB叶子的一些防SQL函数

程序代码:函数部分========================================================================------------------------------------------------用途:检查是否为数字,以及数字是否超出范围输入:检查字符,传值方式(0直接传,1取Form,

-

一个被入侵网站分析报告

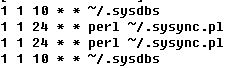

大约在9个月前,我给一家ISP做安全顾问,做为回报,我可以免费上网。我的主要工作是在网上检查ISP主机的安全漏洞、被破解的帐号等。他们的设备配置是很典型的ISP配置:用RedHat+Apache做WEB服务器,NT+IMAIL做邮件服务器,DNS服务器是用

-

SQL注入实战---利用“dbo”获得S

刚开始学习SQL注入入侵,有写的不对和不好的地方希望各位师哥,师姐们多多指导。 在一个供求信息发布的网站上测试了一下,页http://www.xxx.com/new/new.asp?id=49 我做了如下测试:(1) http://www.xxx.com/new/new.a

-

SQL 注入路径问题

下午没什么事情 看了看angel写一个路径的问章 找了肉鸡试了半天 费了牛劲了 我发现如果出现 Microsoft OLE DB Provider for SQL Server 错误 80040e07 将 varchar 值 #SharedObjects 转换为数据类型为 int 的列时发生语法错误。

-

解决IE强迫连接某网站的办法

最近自己和身边朋友都分别因为聊天或浏览网页时,被引导点击某个网址,知情或不知情的下载了某个小程序后,导致IE主页被强迫连接到不同网站。在上论坛寻求帮助的时,发现还有很多朋友遇到此问题,虽然起因和连接网站不同,但现象和

-

进行DLL注入的三种方法

作者:陶冶(无邪) MAIL:taoy5178@hotmail.com OICQ:24149877 from:网络技术 在WINDOWS中,每个进程都有自己独立的地址空间,这样一个应用程序就无法进入另一个进程的地址空间而不会破坏另一个进程的运行,这样使

-

注射MSSQL时恢复sp_addexte

作者:小泥巴 来自:第八军团 今天没事做,对本地的一家钢铁企业的网站做了次安检,嘿嘿.漏洞一大把.当然 这是意料中的事.最近搞大家都喜欢搞脚本.那我也就从他们的网站程序看看了.show.aspx?id=1嘿嘿 asp.net 照样暴 说什么有未

-

SQL Injection的深入探讨

[ 在网上好不容易发现这篇不错的文章,转载请+上 www.cnwill.comby :safer]SQL Injection这个话题越来越热了,很多的论坛和hack站点都或多或少地在谈论这个问题,当然也有很多革命前辈写了N多的关于这方面的文章,所利用的也是许多知名的

-

关于SQL Server中几个未公布的扩

关于SQL Server中几个未公布的扩展存储过程注入 SQL Server中包含了几个可以访问系统注册表的扩展存储过程.但实际上这几个扩展存储过程是未公开的,从sql server 7.0就有了, 在SQL server 2000中仍然保留,他们以后可能会删除.但是这几个存

-

手工检测可否注入

=============================================================================□ 检测可否注入==============================================================================http://url/xx?id=1111 and 1=1 (正常页面)http

- 排行

- 热门