-

怪异的SQL注入

SQL注入以独特、新奇、变异的语句迎来了技术又一大突破,当然要针对奇、特这两方面作文章,要达到一出奇招,必达核心!那才是SQL注入技术的根本所在。长期以来,MS SQL以它强大的存储进程给我们带来了极大的方便,而如今注入技术主要依靠

-

Sql注射总结(强烈推荐)

Sql注射总结(强烈推荐)Sql注射总结(早源于or1=1) 最重要的表名:select * from sysobjectssysobjects ncsysobjectssysindexes tsysindexessyscolumnssystypessysuserssysdatabasessysxloginssysprocesses 最重要的一些用户名

-

整理asp注入时用到的方法

1.判断是否有注入;and 1=1;and 1=2 2.初步判断是否是mssql;and user>0 3.判断数据库系统;and (select count(*) from sysobjects)>0 mssql;and (select c

-

网站被黑的原因应从自身查起

作者:IT168信息化专家委员会委员 潘成文 更新时间:2004-11-05 【IT168 专稿】 编者按:网站被黑客攻破,更改首页我们已经见得很多了。但前段时间安全厂商江民公司首页

-

IE 被迫连接某网站的解决办法

最近自己和身边朋友都分别因为聊天或浏览网页时,被引导点击某个网址,知情或不知情的下载了某个小程序后,导致IE主页被强迫连接到不同网站。在上论坛寻求帮助的时,发现还有很多朋友遇到此问题,虽然起因和连接网站不同,但现象和手法近

-

又一动力3.51网站管理系统漏洞及其解决

作者:科技创作自由(真名:康健)

-

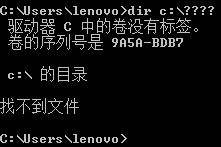

突破特殊字符:Mssql Backup

1.插入数据mssql注射使用Backup或makewebtask得到webshell,在写入webshell代码时,如果过滤了一些特殊字符,如" 等。我们先mssql分析器里“查询”: use pubs; <===使用数据哭pubs create table cmd (str image); <===建立个表cm

-

SQL Injection with M

本文已经发表在《黑客防线》7月刊,转载请注明。由于写了很久,随着技术的进步,本人也发现该文里有不少错误和罗嗦的地方。请各位高手看了不要笑。本文写于《Advanced SQL Injection with MySQL》之前一个月。 声明 本文仅用于教学

-

oracle注射总结

资料:http://www.petefinnigan.com/papers/detect.sql a=a or 1=1 SQL> exec get_cust(x union select username from all_users where x=x); debug:select customer_phone from customers where customer_surname=x

-

再谈%5c暴库的利用

关于%5c的暴库利用想已经不是什么新技术了,原因我只找到含糊的说法:的UNICODE是%5c当提交时,IIS无法正常解析,导致暴库。但我对http://www.hoky.org测试成功后(现在已经补上)问过hoky.pro,得知%5c与IIS的设置是有关系的。而在默

-

谈php+mysql注射语句构造

作者:Super·Hei 一.前言: 版本信息:Okphp BBS v1.3 开源版 下载地址:http://www.cncode.com/SoftView.asp?SoftID=1800 由于PHP和MYSQL本身得原因,PHP+MYSQL的注射要比asp困难,尤其是注射时语句的构

-

Advanced SQL Injecti

作者:angel 来源:安全天使 前言 我的《SQL Injection with MySQL》(《黑客防线》7月的专题)已经对MySQL的注入有了比较全面的介绍了,但是有一个危害相当大的函数,我并没有在文中提及,因为如果能灵活应用这个函数,那P

-

SQL Injection技巧的演练

作者:demonalex 来源:demonalex.nease.net [翻译文]SQL Injection技巧的演练 原著: sk@scan-associates.net 出处: http://www.securiteam.com/ 翻译人: demonalex 翻译人Email: demonalex_at_dark2s.org 摘要: 下文是为了帮助那些希望

-

Sql Injection with A

作者:PsKey(PsKey) 来源:灰色轨迹 PsKey<PsKey@hotmail.com> www.isgrey.com >>>Dedicated This Scrap To CaoJing<<< 很多朋友在ACCESS下进行SQL注入攻击的时候,总会抱怨:ACCE

-

SQL injection的实现与应用

作者:angel 来源:安全天使 SQL injection可以说是一种漏洞,也可以说成是一种攻击方法,程序中的变量处理不当,对用户提交的数据过滤不足,都可能产生这个漏洞,而攻击原理就是利用用户提交或可修改的数据,把想要的SQL语句插入到系统

-

一段防注入的通用脚本

放在conn.asp里就行了。 屏蔽通过地址栏攻击url=Request.ServerVariables("QUERY_STRING")if instr(url,";")>=1 thenurl=Replace(url,";",";") : Response.Redirect("?" & url)end if屏蔽通过表单攻击for each item in request.

-

打造IIS网站的专用“护心甲”—实战SS

Windows网络操作系统内置的IIS是大家最常用的Web服务器。但在系统默认配置下,IIS使用的是“HTTP协议”以明文形式传输数据,没有采用任何加密手段,传输的重要数据很容易被窃取。这对于一些安全性要求高的网站来说,是远远不够的。为了保

-

浅谈sql注入式(SQL injecti

作者:阿酷 来自:酷客天堂 阿酷:应网友要求,把03年写的一篇sql注入教程发布出来,其中关于注入的部分,现在已经谈得滥了,就不必看了,文中的其它技巧及防护办法,倒是值得看看。=============================================

-

SQL注入天书 - ASP注入漏洞全接触

引 言 随着B/S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多。但是由于这个行业的入门门槛不高,程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候,没有对用户输入数据的合法性进行判断,使应用程

-

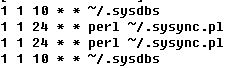

PERL:多线程+中文破解SQL注入猜解

说明:注意请把代码内的所有的∮都替换为$. #!/usr/local/ActivePerl-5.8/bin/perl -w use IO::Socket; use threads; #函数列表; sub gethost { if(∮url=~/(http://)?(.+?)/(.+)/) &nb

- 排行

- 热门