-

互联网安全防范_勒索软件加密方式

互联网安全防范_勒索软件加密方式,勒索软件的加密方式。

-

简单的MD5密码加密和解密方法

简单的MD5密码加密和解密方法。MD5的算法是不可逆的,MD5被广泛用于密码验证和消息体完整性验证。 下面的例子用到了密码加密和登陆时的解密的基本方法。

-

勒索软件加密方法总结

勒索软件是计算机恶意软件的一种类型,它可以绑架用户的文件,使用户无法访问到文件,并向用户要求赎金,用于恢复文件。勒索软件的目标通常是用户的个人数据,包括文档、数据库、源代码、图片、视频等等,赎金货币通常是比特币。

-

关于数据库加密,你不能不知道的秘密(一)

关于数据库加密,你不能不知道的秘密。数据库是所有信息系统的核心,数据库的安全通常是指其中所存数据的安全,是网络安全、信息安全的重要组成部分。而对数据库中数据的加密保护,是数据库安全的重要内容。

-

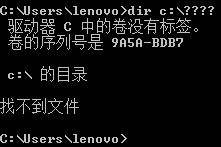

用Dos命令进行加锁 防病毒格式化硬盘

用Dos命令进行加锁 防病毒格式化硬盘。越来越多的病毒程序进行对计算机数据的破坏,有些病毒更直接格式化硬盘分区。

-

App开发流程之加密工具类

从这篇记录开始,记录的都算是干货了,都是一些编程日常的积累。我建议先将基础的工具加入项目,后续的开发效率会呈指数增长。App开发流程之加密工具类 。

-

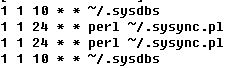

固若金汤 - PostgreSQL pg

背景默认情况下数据都是以明文存储在数据库中的。如果未使用数据传输层加密手段的话, 数据一旦在传输中被截获的话就很容易泄漏数据。本文将要介绍的是数据内容的加密。固若金汤 - PostgreSQL pgcrypto加密插件。

-

Zabbix 登录用户名的蛋疼

zabbix的超级用户也是人,人就难免会忘记密码,忘记密码不要怕,因为zabbix所有的用户数据都是保存在server机器上的mysql里,只要打开zabbix_server conf,就会查得到mysql的登录账号密码以及zabbix对应的数据库。Zabbix 登录用户名的蛋疼。

-

如何利用burp调用国内知名解密平台批量

前言近日,99sec的大哥哥被md5困扰,想打造批量解密的,于是就有了本篇文章。如何利用burp调用国内知名解密平台批量解密MD5。

-

读《图解密码技术》(二):认证

前一篇文章总结了密码部分的内容,包括一次性密码本、对称密码、公钥密码、混合密码系统等。读《图解密码技术》(二):认证。

-

读《图解密码技术》(一):密码

《图解密码技术》的目标读者主要包括以下人群:对密码相关知识感兴趣的人希望理解公钥密码、数字签名等密码技术原理的人(我就属于此类)对信息安全感兴趣的人本书的结构分为三部分:密码:内容主要包括对密码技 。读《图解密码技术》(一):密码。

-

读《图解密码技术》:密钥、随机数和应用技

如果还没看过前两篇的,最好先翻回去看看,因为这最后一篇的内容是建立在前两篇的基础之上的。本篇的内容包括密钥、随机数、PGP、SSL TLS,最后再讲讲密码技术的现状和局限性,以及简单介绍一下量子密码和量子计算机。读《图解密码技术》:密钥、随机数和应用技术。

-

域渗透——EFS文件解密

在渗透测试中,当我们成功获得了一个域控权限后,接下来会着手搜索服务器上的敏感数据。

-

签名加密破除-burp插件在app接口f

0x00 引子文章本是计划在五月完成,由于一直没有合适放出的案例导致此计划一直搁浅。巧遇乌云峰会puzzle,于是出了一道相关的题目,顺便放出此文以供大家交流学习。峰会题目地址传送门:http:

-

BurpSuite插件开发Tips:请求

自己使用burp进行测试的过程中遇到好些接口是有sign的,如果修改了请求参数都需要重新计算sign值,所以有用python实现过一个简单的插件,来自动计算sign值,以达到和普通接口测试一样方便的效果。后来,好基友在

-

网络加密解密,HTTPS让互联网更安全

网络加密解密,HTTPS让互联网更安全。HTTPS 是建立在密码学基础之上的一种安全通信协议,严格来说是基于 HTTP 协议和 SSL TLS 的组合。

-

BurpSuite插件开发Tips:请求

自己使用burp进行测试的过程中遇到好些接口是有sign的,如果修改了请求参数都需要重新计算sign值,所以有用python实现过一个简单的插件,来自动计算sign值,以达到和普通接口测试一样方便的效果。

-

AnglerEK的Flash样本解密方法

在病毒查杀过程中,一直存在着攻与防的技术对立,恶意程序会采用各种方法躲避杀毒引擎的检测,增加分析难度。360QEX团队之前分别对JS敲诈者和宏病毒的隐藏与反混淆分享过相关内容,这次则分享一些AnglerEK的Flash样本

-

MS WORD加密及破解原理分析

加密的WORD文档遭遇秒破,密码形同虚设,这在多年前是一件神奇而不可思议的事情,其真相和原理如何?如今高版本的WORD文件是否同样的不堪一击?这里对MS WORD加密及破解原理进行详细分析,以科学严谨的态度,全

-

如何逆向Wyse终端的口令加密机制

瘦客户端变得越来越流行,因为它提供了一种实现虚拟化基础设施的方法。它通常是以桌面环境或者独立程序(比如,记事本 微软Office应用程序 浏览器)的形式出现的。

- 排行

- 热门