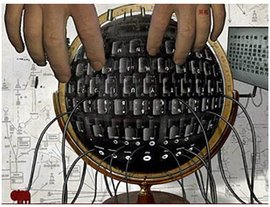

网络安全与黑客

本书全面深入地分析了网络安全与黑客间较量、发展的规律和实质,细致地讲述了如何防止入侵,如何用其人之道,还治其人之身。

出版社

青岛出版社

出版时间

2000

目录

1图书信息

2图书目录

折叠编辑本段图书信息

题 名: 网络安全与黑客

题名拼音: wang luo an quan yu hei ke

I S B N: 7-5436-2154-1

责 任 者: 新时代工作室编著

出 版 社: 青岛出版社

出版时间: 2000

载体形态: 209页

从 编 项: 青岛松岗电脑图书

主 题 词: 计算机网络

中图分类号: TP393.08[1]

折叠编辑本段图书目录

目录

第1章 黑客及其表现

1.1 有关黑客的一些概念

1.1.1 什么是黑客

1.1.2 常见的黑客入侵方式

1.2 黑客的攻击行为

1.2.1 攻击的目的

1.2.2 实施攻击的人员

1.2.3 常见的工具

1.2.4 攻击事件

1.2.5 攻击的三个阶段

1.2.6 常见的攻击时间

1.3 本章小结

第2章 网络安全及其面临的挑战

2.1 网络安全的定义

2.1.1 物理安全

2.1.2 逻辑安全

2.1.3 操作系统提供的安全

2.1.4 联网安全

2.1.5 其他形式的安全

2.1.6 虚假安全

2.2 动态的网络需要动态的安全策略

2.3 网络面临的安全威胁

2.3.1 黑客事件

2.3.2 计算机病毒

2.3.3 特洛伊木马程序

2.3.4 后门

2.4 信息系统安全的脆弱性

2.4.1 操作系统安全的脆弱性

2.4.2 网络安全的脆弱性

2.4.3 数据库管理系统安全的脆弱性

2.4.4 安全管理

2.4.5 防火墙的局限性

2.5 个人网络面临的威胁

2.6 本章小结

第3章 口令的安全问题

3.1 口令安全

3.2 口令破解的可能性和认证方式

3.2.1 口令破解的可能性

3.2.2 认证方式

3.3 怎样设置安全的口令

3.3.1 不安全口令

3.3.2 保证口令安全

3.4 一次性口令

3.5 Unix系统中的口令

3.5.1 /etc/passwd文件

3.5.2 口令时效

3.5.3 网络数据库

3.6 Unix口令的加密与破译

3.6.1 crypt()函数

3.6.2 crypt16()和其他算法

3.6.3 利用破译工具破译口令

3.7 本章小结

第4章 扫描和扫描器

4.1 扫描器--黑客的基本武器

4.1.1 什么是扫描器

4.1.2 扫描器的工作原理

4.1.3 扫描器的作用

4.2 传统的扫描工具

4.2.1 SATAN扫描工具

4.2.2 ISS扫描工具

4.3 ISS的安全扫描

4.3.1 ISS Internet Scanner

4.3.2 ISS System Security Scanner

4.3.3 ISS RealSecure

4.4 其他扫描工具介绍

4.4.1 端口扫描简介

4.4.2 各种端口扫描

4.4.3 端口扫描程序实例

第5章 监听网络的方式和工具

5.1 网络监听的基本概念

5.1.1 各种网络被监听的可能性

5.1.2 以太网中信息传输的原理

5.2 网络监听的目的

5.2.1 盗取通信内容

5.2.2 网络协议的分析

5.3 常用的监听工具

5.3.1 嗅探器

5.3.2 网络监听实例

5.3.3 其他网络监听软件

5.4 怎样检测网络监听

5.4.1 一般检测方法

5.4.2 怎样防范监听

5.5 本章小结

第6章 层安全和防火墙技术

6.1 Internet安全

6.2 Internet层的安全性

6.3 传输层的安全性

6.4 应用层的安全性

6.5 黑客攻击的威胁

6.6 防火墙基础知识

6.6.1 防火墙的概念

6.6.2 防火墙技术的发展阶段

6.6.3 防火墙的配置

6.6.4 关于防火墙的设计

6.7 防火墙的分类

6.7.1 按实现的网络层次分类

6.7.2 按实现的硬件环境分类

6.7.3 按拓扑结构分类

6.7.4 按认证技术分类

6.8 防火墙的功能

6.9 对防火墙安全性的认识

6.10 网络防火墙中的代理技术

6.10.1 代理服务器的原理

6.10.2 代理服务器的结构

6.10.3 与其他类型防火墙的比较

6.10.4 一种具有认证功能的FTP代理服务器模型

6.11 自适应代理技术的防火墙

6.12 防火墙的选择

6.12.1 NCSC的认证标准

6.12.2 防火墙的管理难易度

6.12.3 防火墙自身的安全性

6.12.4 应考虑的特殊需求

6.12.5 防火墙选择须知

6.13 自我保护以防黑客

第7章 来自电子邮件的攻击

7.1 电子邮件欺骗

7.1.1 什么是电子邮件欺骗

7.1.2 邮件的发送过程

7.1.3 发送一封假冒的邮件

7.1.4 保护电子邮件信息

7.2 电子邮件"轰炸"和"滚雪球"

7.2.1 基本概念

7.2.2 防范方法

7.3 本章小节

第8章 利用程序进行的攻击

8.1 逻辑炸弹和时间炸弹

8.2 蠕虫

8.3 病毒

8.3.1 电脑病毒的出现

8.3.2 "病毒"一词正式出现

8.3.3 电脑病毒是什么

8.3.4 衡量病毒的标准

8.3.5 电脑病毒的传播

8.3.6 电脑病毒的组成和运作

8.3.7 谁制造了电脑病毒

8.4 特洛伊木马程序

8.4.1 特洛伊木马程序的定义

8.4.2 特洛伊木马程序示例

8.4.3 病毒与特洛伊木马程序的比较

8.6 本章小结

第9章 占用资源的攻击

9.1 占用资源的攻击方式

9.1.1 过载攻击

9.1.2 针对网络的占用资源的攻击

9.2 攻击示例

9.2.1 Yahoo!Messenger容易遭受远程占用资源攻击

9.2.2 FreeBSD VFScache易遭受占用资源攻击

9.3 本章小结

第10章 利用系统漏洞的攻击和防范措施

10.1 攻击导致的状况

10.2 Novell系统的漏洞

10.2.1 得到账号

10.2.2 在Novell NetWare中查阅合法账号

10.2.3 获得Novell超级用户的账号

10.3 Linux系统的漏洞

10.4 CISCO路由器的漏洞

10.5 Windows NT系统的漏洞

10.5.1 攻击代码

10.5.2 弥补漏洞的措施

10.6 针对攻击的处理对策

10.6.1 必要的安全策略

10.6.2 一些原则

10.6.3 如何记录入侵

10.6.4 如何查出入侵者的地理位置

10.6.5 找出入侵者并想出对策

10.6.6 预防和补救

10.7 本章小结

第11章 缓冲区溢出攻击的机理及其对策

11.1 缓冲区溢出的危害

11.2 使用缓冲区溢出程序取得特权

11.3 缓冲区溢出的原理

11.4 缓冲区溢出程序示例

11.4.1 一个缓冲区溢出的程序

11.4.2 在堆栈中进行

11.5 缓冲区溢出的其他危害

11.6 缓冲区溢出攻击的几个例子

11.6.1 例一

11.6.2 BBS pop3d溢出漏洞分析

11.6.3 Windows中的Ping of Death攻击

11.7 与缓冲区溢出有关的一些讨论

11.8 再论SUID

11.9 本章小结

第12章 Web欺骗的手段和对策

12.1 Web面临的欺骗行为

12.2 Web欺骗的条件

12.2.1 安全决策

12.2.2 暗示

12.3 Web欺骗的特点及其后果

12.4 Web欺骗的原理和过程

12.4.1 改写URL

12.4.2 开始攻击

12.4.3 Web欺骗的弱点

12.5 保护方法

12.5.1 短期的解决方案

12.5.2 长期的解决方案

12.6 Web服务器的一些安全措施

12.7 本章小结

第13章 涉及IP的安全问题

13.1 TCP/IP基本知识

13.1.1 Internet协议(IP)

13.1.2 传输控制协议(TCP)

13.1.3 序列编号、确认和其他标志信息

13.1.4 TCP连接建立的描述

13.1.5 ISN与序列号的递增

13.1.6 端口号

13.2 IP地址盗用

13.3 IP欺骗

13.3.1 IP欺骗技术

13.3.2 可以实施欺骗的对象

13.4 Unix环境下的R系列服务

13.4.1 Unix环境下R服务的IP欺骗

13.4.2 关于上述IP欺骗的补充

13.5 IP欺骗的实施

13.5.1 关于信任关系

13.5.2 IP欺骗攻击的方式

13.5.3 攻击的几个过程

13.6 IP欺骗攻击的防备

13.7 本章小结

第14章 网络服务系统的隐患

14.1 远程系统

14.1.1 远程连线

14.1.2 远程登录和远程SHELL服务

14.1.3 文件传输协议服务

14.2 网络文件系统和网络信息系统

14.2.1 网络文件系统(NFS)

14.2.2 网络信息系统(NIS)

14.3 Sun OS系统

14.3.1 新的鉴别机制

14.3.2 密钥服务器

14.4 本章小结

第15章 其他的安全措施

15.1 安全检查

15.1.1 记账和统计程序

15.1.2 安全检查程序

15.2 系统安全意识

15.2.1 系统管理员的安全意识

15.2.2 系统安全备忘

15.2.3 加强用户的安全意识

15.3 加密

15.3.1 通信中的数据加密

15.3.2 PGP

15.4 用户身份鉴别

15.5 系统的物理安全

15.5.1 备份

15.5.2 清除措施

15.5.3 物理安全

15.6 个人使用计算机网络注意事项

第16章 Windows NT系统的安全性

16.1 Windows NT的Registry安全性

16.2 安全漏洞及解决建议

16.2.1 NT服务器和工作站的安全漏洞和建议

16.2.2 与浏览器和NT机器有关的安全漏洞和建议

16.3 Back Orifice的介绍

16.3.1 Back Orifice软件包的使用

16.3.2 BO的最新版本BO2000

16.3.3 BO的防范和消除

16.4 本章小结

第17章 Unix系统的安全性

17.1 Unix的使用和架构

17.1.1 login/logout

17.1.2 Shell

17.1.3 文件、目录和文件系统

17.1.4 Process

17.2 Unix系统安全

17.2.1 口令安全

17.2.2 文件许可权

17.2.3 目录许可

17.2.4 umask命令

17.2.5 设置用户ID和同组用户ID许可

17.2.6 cp、mv、In和cpio命令

17.2.7 su和newgrp命令

17.2.8 文件加密

17.2.9 其他安全问题

17.2.10 保持户头安全的要点

17.3 Unix网络安全

17.3.1 UUCP系统概述

17.3.2 UUCP的安全问题

17.3.3 HONEYDANBER UUCP的新特性

17.4 本章小结

- 文章

- 推荐

- 热门新闻